Posted inNoticias libres Seguridad Informatica

CVE-2024-31393: Inyección de código JavaScript en Firefox para iOS

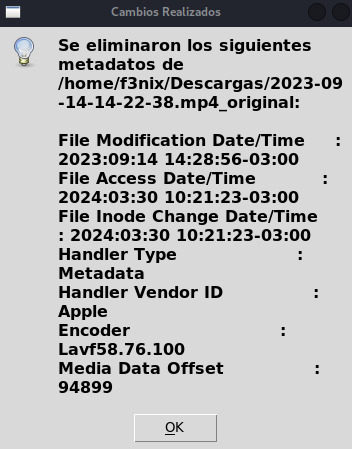

CVE-2024-31393 es una vulnerabilidad de seguridad de tipo inyección de código JavaScript que afecta a Firefox para iOS en versiones anteriores a la 124. La vulnerabilidad permite a un atacante…